一、总体思路

身份验证与授权:确保只有合法的用户或系统能够访问API。数据加密:保护数据在传输和存储过程中的安全性。

输入验证与输出过滤:防止恶意数据注入和敏感信息泄露。

日志与监控:实时监控API调用,及时发现异常行为。

安全协议与标准:遵循行业标准,确保API的安全性。

二、具体方法与适用性分析

1.身份验证与授权

OAuth 2.0:OAuth 2.0是目前最常用的身份验证和授权协议。通过令牌机制,确保只有经过授权的用户或系统才能访问API,适用于第三方访问场景,如社交媒体API集成。

API密钥:API密钥是简单身份验证方式,适用于内部或高信任度场景。调用API需要携带密钥,确保仅持有密钥的用户才能访问。

JWT:JWT是一种轻量级的身份验证方式,适用于分布式系统中的API调用。JWT包含用户信息和签名,确保数据的完整性和真实性。

总结:OAuth 2.0适用于需要第三方访问的场景,API密钥适用于内部系统,JWT适用于分布式系统。应根据实际场景选择合适的验证方式。

2.数据加密

HTTPS:使用HTTPS协议加密数据传输,防止数据在传输过程中被窃取或篡改。HTTPS是API集成中的基本要求,API网关需支持最新的加密算法(如TLS 1.3),并禁用不安全的旧版本协议(如SSL 2.0/3.0)。

数据存储加密:敏感数据应在存储时进行加密,常用的加密算法包括AES、RSA等。

端到端加密:在高度保密的场景下,可采用端到端加密,确保数据在传输和存储全程加密。

总结:HTTPS适用于所有API集成场景,数据存储加密适用于敏感数据存储,端到端加密适用于高度保密的场景。

3.输入验证与输出过滤

输入验证:对所有API输入数据进行严格验证,防止SQL注入、XSS攻击等。常用的验证方法包括正则表达式、数据类型检查等。

输出过滤:对API返回数据过滤,防敏感信息泄露,如隐藏身份证号、银行卡号等 。

总结:输入验证和输出过滤适用于API集成各场景,是防数据泄露与攻击的基本手段。

4.日志与监控

日志记录:记录所有API调用的详细信息,包括请求时间、请求参数、响应状态等。日志记录有助于事后分析和追踪。

实时监控:实时监控API调用,及时发现异常行为,如频繁调用、异常IP访问等。常用的监控工具包括 API 网关自带的监控仪表盘,或是使用开源软件如Prometheus、Grafana等。

总结:日志记录和实时监控适用于所有API集成场景,是保障数据安全的重要手段。

5.安全协议与标准

遵循行业标准:如OWASP API Security Top 10,确保API的安全性。OWASP提供了API安全的最佳实践和常见漏洞防范方法。

定期安全审计:定期对API进行安全审计,发现并修复潜在的安全漏洞。安全审计可以手动进行,也可以使用自动化工具。

总结:遵循行业标准和定期安全审计适用于所有API集成场景,是确保API安全性的长期策略。

三、关键数据安全防护要点

最小权限原则:确保API调用者只拥有完成其任务所需的最小权限,避免过度授权。

定期更新与维护:定期更新API和相关组件,修复已知漏洞,确保系统安全性。

敏感数据保护:对敏感数据进行特殊保护,如加密存储、访问控制等。

异常处理:对API调用中的异常情况进行处理,防止信息泄露或系统崩溃。

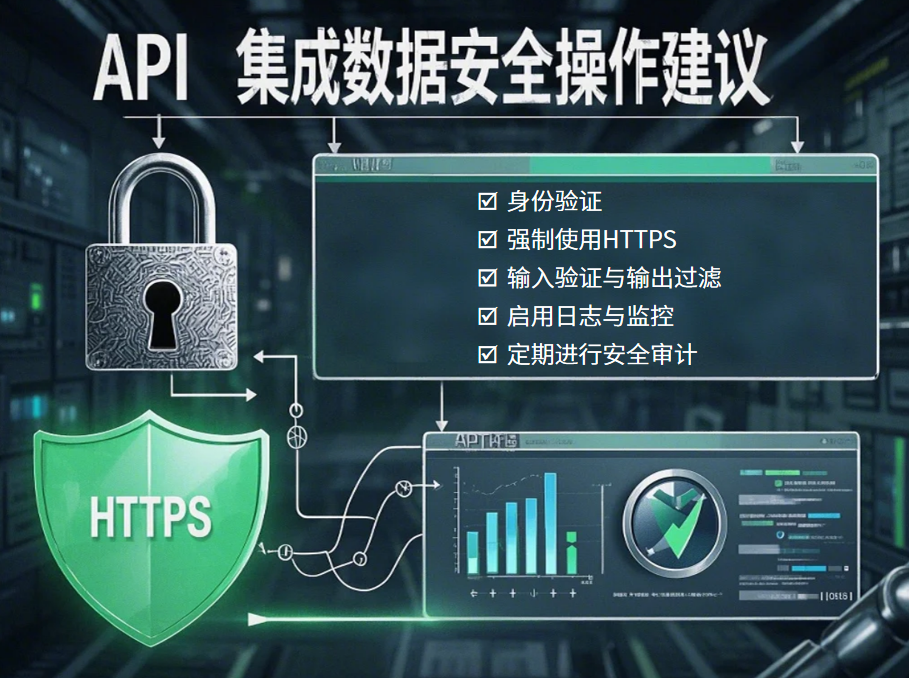

四、切实可行的操作建议

身份验证:根据实际场景选择合适的身份验证方式,确保只有合法用户能够访问API。

强制使用HTTPS:在所有API调用中强制使用HTTPS,确保数据传输的安全性。

输入验证与输出过滤:对API输入数据严格验证,对输出数据过滤,防止数据泄露和攻击。

启用日志与监控:记录所有API调用日志,并实时监控API调用,及时发现异常行为。

定期进行安全审计:定期对API进行安全审计,发现并修复潜在的安全漏洞。

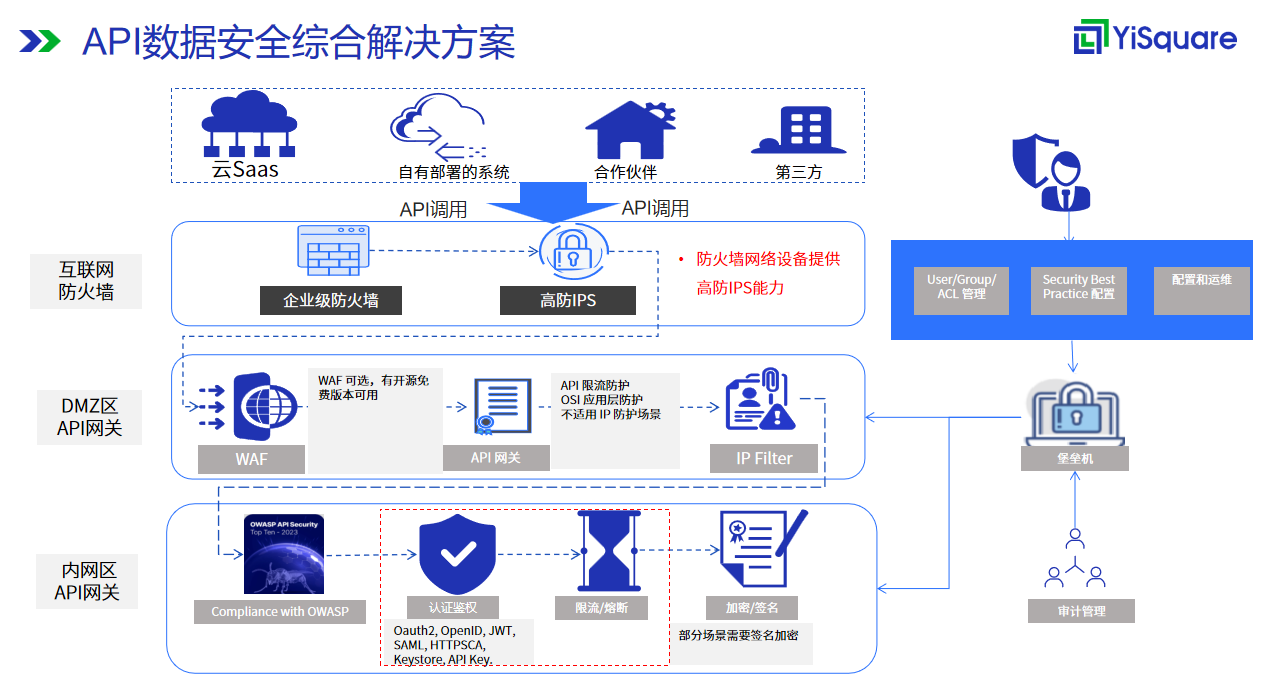

五、API数据安全综合解决方案

综合上述, 具备完整防护能力的API安全机制,包含网路层与应用层防护, 从互联网防火墙, DMZ 区WAF 与 API 网关, 再到内网区 API 网关, 提供企业 API 层层保护。

六、总结

确保API集成时的数据安全需要从身份验证、数据加密、输入验证、日志监控等多个方面进行综合防护。通过实施OAuth 2.0、HTTPS、输入验证等方法,可以有效防止数据泄露和攻击。同时,遵循行业标准和定期安全审计是确保API安全性的长期策略。在实际操作中,应根据具体场景选择合适的安全措施,并定期更新和维护系统,确保数据安全。

在线咨询

在线咨询 热线电话

热线电话